Descripción del Proyecto

Por sus siglas en Inglés, FADe project (Fake Antenna Detection project) tiene como objetivo desarrollar la estrategia propuesta por el equipo de SEAGLASS de la Universidad de Washington, y el proyecto Crocodile Hunter de la Electronic Frontier Foundation en EEUU, para detectar el uso de IMSI-Catchers, a través de una metodología estandarizada para América Latina. Esto con el fin de aplicar las herramientas técnicas y promover los datos obtenidos con aliados locales. Nuestros objetivos principales son:

- Aplicar, documentar y probar variaciones metodológicas utilizando herramientas técnicas, y

- Compartir los resultados con organizaciones locales de libertad de expresión, investigadores, académicos y/o medios de comunicación independientes.

FADe project es gestionado en América Latina por South Lighthouse, organización orientada a diseñar, monitorear, controlar, consultar y capacitar proyectos de investigación y desarrollo de tecnologías al servicio de los derechos humanos, la seguridad y la privacidad a escala global.

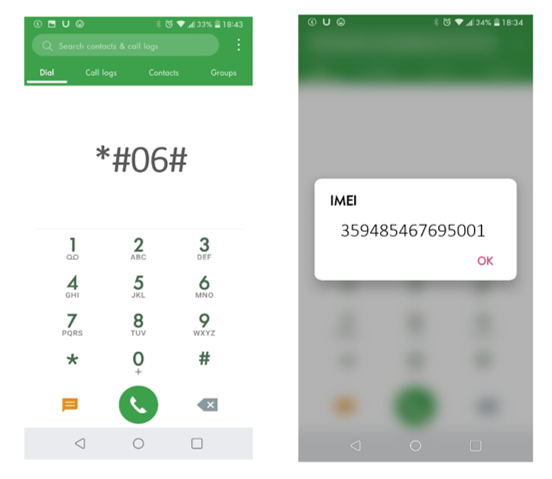

a. Recordatorio rápido 1: ¿Qué es un IMEI?

Por sus siglas en inglés, el IMEI (International Mobile Station Equipment Identity) es un código de 15 ó 17 dígitos que tiene un propósito principal: identificar dispositivos móviles tanto físicamente como en la red telefónica. Su propósito secundario es prevenir el robo. Si un dispositivo móvil se puede identificar universalmente, un ladrón no podrá simplemente cambiar la SIM card, en un teléfono y esperar a conservar el teléfono. Los números IMEI están codificados en el hardware del dispositivo, por lo que es casi imposible cambiarlos sin dañar de alguna manera el dispositivo.

En la mayoría de los dispositivos de comunicación móvil, el IMEI aparece en la pantalla cuando el usuario ingresa *#06# (asterico-numeral-cero-seis-numeral) en el teclado del teléfono. El código IMEI también puede estar impreso dentro del compartimiento de la batería del equipo celular.

b. Recordatorio rápido 2: ¿Qué es un IMSI y un IMSI Catcher?

Por sus siglas en inglés el IMSI (International Mobile Subscriber Identity) es un código que viene dentro de tu SIM card, y que tú compañía telefónica o cualquier persona que lo haya manipulado pueda vincular fácilmente contigo, es equivalente al código IMEI de tú línea telefónica. Un IMSI Catcher podría definirse como un dispositivo que imita las características de una torre o antena celular para engañar a tú teléfono haciéndole creer que es normal y así conectarse a él, dando al IMSI Catcher toda la información relacionada con el dispositivo y tus comunicaciones. Un IMSI Catcher se puede utilizar para recopilar códigos IMSI de un área en particular o para negar el servicio a los usuarios en teléfonos celulares.

Figura 1. IMEI International Mobile Station Equipment Identity (identidad de equipo de estación móvil internacional), o MEID Mobile Equipment Identifier ( identificador de equipo móvil ).

Desarrollo del proyecto

PRUEBAS

La creación de la configuración del sensor, su uso y la verificación de los datos se cargan en el servidor en un entorno controlado.

ELABORACIÓN

Consiste en ensamblar todas las piezas que componen cada sensor y distribuirlas en las ciudades monitoreadas.

ENTRENAMIENTO

Cada aliado debe tener sesiones de capacitación sobre el uso del sensor y la aplicación, cómo leer los datos y, más importante aún, cómo interpretar los posibles resultados.

RECOLECCIÓN

Con un período de tiempo de alrededor de 90 días consecutivos.

PROCESAMIENTO

Analizando los datos recopilados durante la etapa de monitoreo, buscando las anomalías propuestas por la metodología SEAGLASS.

LANZAMIENTO

Consta de diseñar un método adecuado para que los datos recopilados sean tangibles a audiencias no técnicas y generar informes por ciudad.

PRUEBAS

La creación de la configuración del sensor, su uso y la verificación de los datos se cargan en el servidor en un entorno controlado.

ELABORACIÓN

Consiste en ensamblar todas las piezas que componen cada sensor y distribuirlas en las ciudades monitoreadas.

ENTRENAMIENTO

Cada aliado debe tener sesiones de capacitación sobre el uso del sensor y la aplicación, cómo leer los datos y, más importante aún, cómo interpretar los posibles resultados.

RECOLECCIÓN

Con un período de tiempo de alrededor de 90 días consecutivos.

PROCESAMIENTO

Analizando los datos recopilados durante la etapa de monitoreo, buscando las anomalías propuestas por la metodología SEAGLASS.

LANZAMIENTO

Consta de diseñar un método adecuado para que los datos recopilados sean tangibles a audiencias no técnicas y generar informes por ciudad.

Consideraciones para la implementación

EVALUACIÓN DE RIESGOS

Considerar que cada país/ciudad tiene su propio contexto de riesgo, por lo que para cada caso es necesario construir un modelo de amenazas que considere los riesgos específicos a los que operadores de sensores pueden enfrentarse al participar en el proyecto. Es necesario tomar como premisa inicial que los sensores utilizados no realizan ningún tipo de transmisión de señal o interferencia con la red celular.

MODELOS DE AMENAZAS

Considerar los siguientes aspectos críticos:

- ¿Es este tipo de monitoreo ilegal o criminalizado por la policía local? En el caso de las jurisdicciones monitoreadas, esto no representa ninguna infracción legal.

- ¿Existen riesgos comunes de criminalidad en las ciudades que están siendo monitoreadas?

- ¿Se pueden sustraer los sensores de los operadores, incluso violentamente?

- ¿Qué datos se generarán, cómo pueden rastrearse hasta los operadores y cómo podemos anonimizarlos?

- ¿Podría ser inseguro que los operadores, las organizaciones locales y los voluntarios sean promovidos públicamente por el proyecto?

- ¿Podría ser inseguro que el proyecto anuncie el monitoreo antes o durante el mismo?

ENTRENAMIENTO

Adaptar los esfuerzos de capacitación a cada contexto específico. Algunos aspectos críticos son:

- Cómo leer los datos.

- ¿Cómo podrían ser interpretados o no?

- Cómo discriminar hechos de falsos positivos, etc.

CONTEXTO LOCAL

Completar y compartir la evaluación de riesgos, y luego decida si los aliados locales deberán ser conocidos públicamente. Es necesario tomar como premisa inicial que los sensores utilizados no realizan ningún tipo de transmisión de señal o interferencia con la red celular.

PROMOCIÓN ANTICIPADA

Completar y compartir la evaluación de riesgos, y luego decidir si habrá promoción antes de que se recopilen los datos.

EVALUACIÓN DE RIESGOS

Considerar que cada país/ciudad tiene su propio contexto de riesgo, por lo que para cada caso es necesario construir un modelo de amenazas que considere los riesgos específicos a los que operadores de sensores pueden enfrentarse al participar en el proyecto. Es necesario tomar como premisa inicial que los sensores utilizados no realizan ningún tipo de transmisión de señal o interferencia con la red celular.

MODELOS DE AMENAZAS

Considerar los siguientes aspectos críticos:

- ¿Es este tipo de monitoreo ilegal o criminalizado por la policía local? En el caso de las jurisdicciones monitoreadas, esto no representa ninguna infracción legal.

- ¿Existen riesgos comunes de criminalidad en las ciudades que están siendo monitoreadas?

- ¿Se pueden sustraer los sensores de los operadores, incluso violentamente?

- ¿Qué datos se generarán, cómo pueden rastrearse hasta los operadores y cómo podemos anonimizarlos?

- ¿Podría ser inseguro que los operadores, las organizaciones locales y los voluntarios sean promovidos públicamente por el proyecto?

- ¿Podría ser inseguro que el proyecto anuncie el monitoreo antes o durante el mismo?

ENTRENAMIENTO

Adaptar los esfuerzos de capacitación a cada contexto específico. Algunos aspectos críticos son:

- Cómo leer los datos.

- ¿Cómo podrían ser interpretados o no?

- Cómo discriminar hechos de falsos positivos, etc.

CONTEXTO LOCAL

Completar y compartir la evaluación de riesgos, y luego decida si los aliados locales deberán ser conocidos públicamente. Es necesario tomar como premisa inicial que los sensores utilizados no realizan ningún tipo de transmisión de señal o interferencia con la red celular.

PROMOCIÓN ANTICIPADA

Completar y compartir la evaluación de riesgos, y luego decidir si habrá promoción antes de que se recopilen los datos.

FADe project es una iniciativa de South Lighthouse con el apoyo del Open Technology Fund.

![]()

![]()

Este sitio web está disponible bajo Creative Commons Attribution 4.0 International (CC BY 4.0) License creativecommons.org